新 랜섬웨어, 랜섬웨어의 종결자 !!

"Petya Ransom"

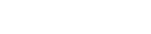

Ransomware(랜섬웨어)는 납치된 사람에 대한 몸값을 의미하는 'Ransom' 과 소프트웨어 'ware' 의합성어 입니다. 바이러스처럼 사용자 PC에 침입하여 문서, 그림파일 등에 암호화를 시켜놓아 열수 없게 만들어 버립니다. 이를 미끼로 하여 사용자에게 돈이나 추적이 힘든 비트코인 등으로 받은 후 암호를 풀어주는 키를 주는 방식입니다. 사실 이 키라는것도 주지 않는 경우가 많아서 한번 걸리게 되면 거의 복구가 힘들다고 보시는 것이 좋습니다. 이로인해서 많은 사용자들은 각종 클라우드 서비스나 개인 외장하드에 주기적으로 백업을 받아 두는 것이 가장 안전한 방법입니다.

기존의 랜섬웨어들은 '일부 파일' 들만 암호화 시켜서 돈을 받는 형식 이었는데 최근에 등장한 신종 랜섬웨어는 하드웨어 자체를 인질로 삼는 새로운 방식의 바이러스가 등장 했다고 합니다 .

일명 'Petya(페트야)' 라는 랜섬웨어는 하드디스크와 OS를 통째로 먹통 시켜 버린다고 합니다. Master Boot Record(MBR) 영역을 변조해 사용자들이 컴퓨터에 접근하지 못하도록 하고 안전모드로의 재부팅도 불가능하게 합니다. 이 새로운 바이러스인 "페트야"라고 불리우는 랜섬웨어가 독일에서 공격을 수행한 사실이 있음을밝혔습니다.

이 "페트야"를 전파하기 위해서 피싱 이메일을 이용하여 무작위로 발송을 하고 이를 무심코 클릭할 때 해당 PC를 감염시키는 방식이라고 합니다.

"Petya(페트야) 랜섬 암호화 프로세스"

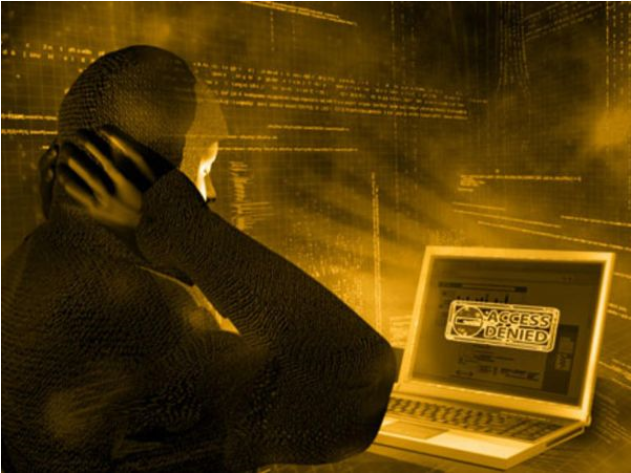

처음 설치하는 경우, 페트야 랜섬웨어는 MBR 영역의 로더를 악성로더로 대체 시켜 버리고 강제 재부팅을 시도하게 만들어 버린 후 Windows 에서 가짜 디스크검사 화면을 표시해 악성 랜섬웨어 로더를 실행 한 후 드라이브의 MBR 파일의 테이블을 암호화 합니다.

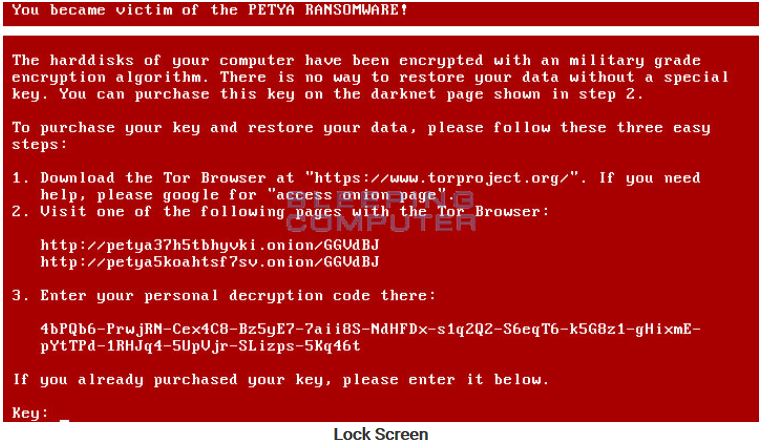

암호화가 완료 되면 암호화 키 값을 얻기 위해 지불해야 할 사이트 접속 방법 및 고유 ID 연결 방법이 잠금 화면에 표시 됩니다.

"Petya(페트야) 암호 해독 접속 5단계"

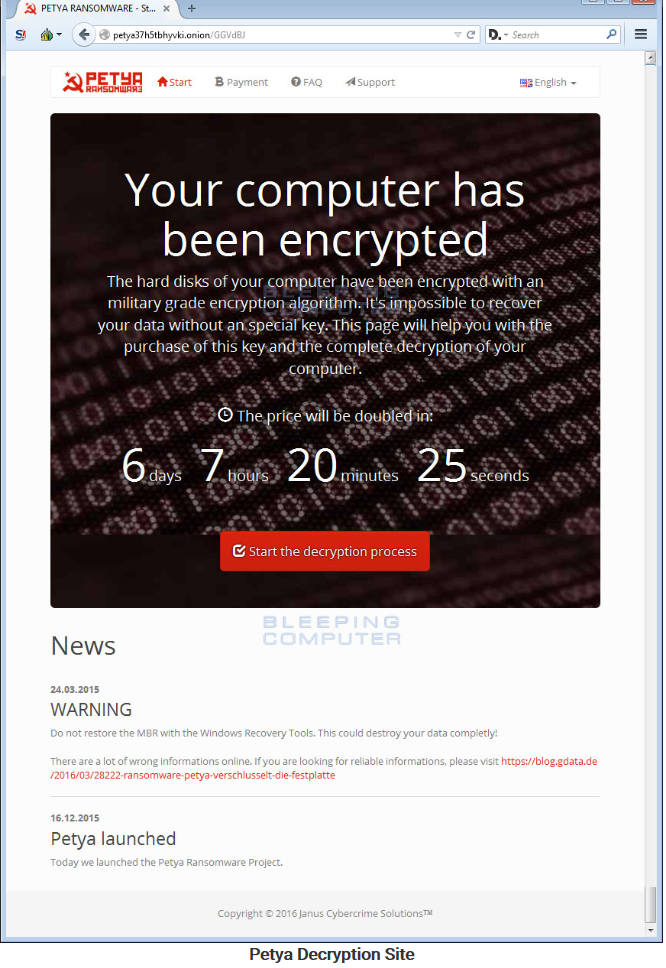

피해자가 암호해독 사이트에 접속하면 보안문자 페이지가 표시됩니다. 보안문자를 입력하면 컴퓨터에 대한 정보를 제공하고 복호화 사이트의 첫 페이로 넘어갑니다.

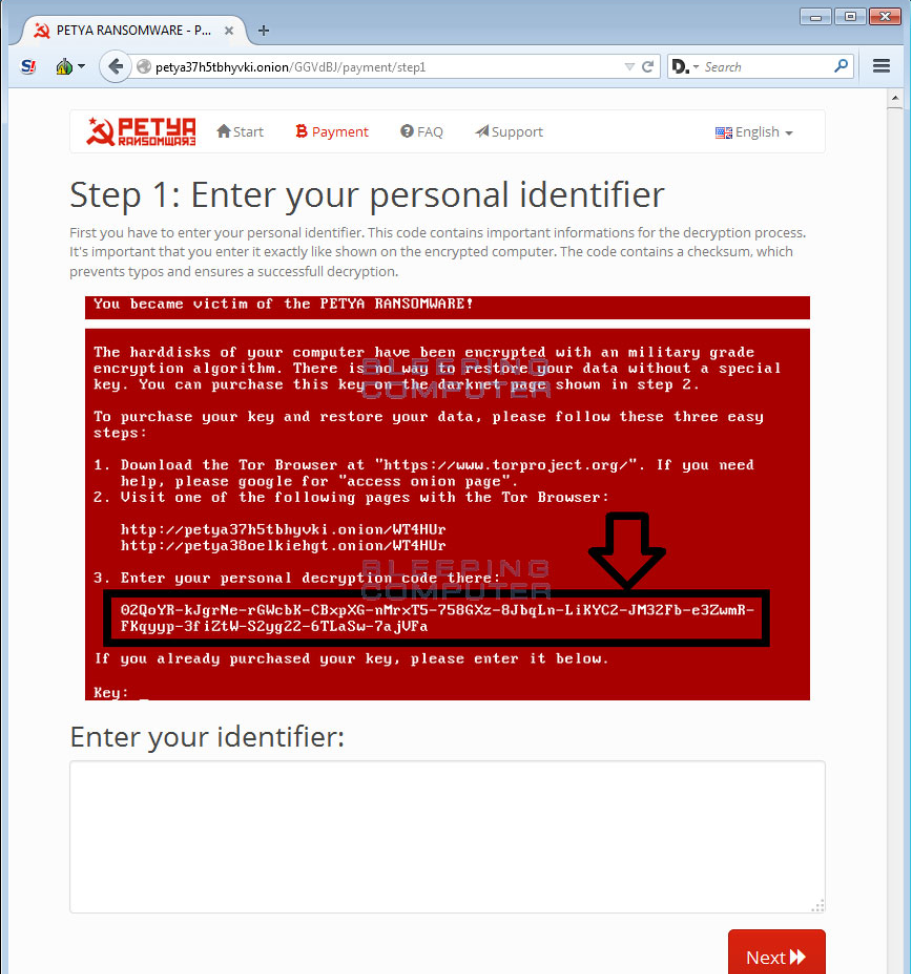

-암호 해독 프로세스 1단계-

화면에 보이는 Decryption code 를 입력한후 다음 진행 합니다.

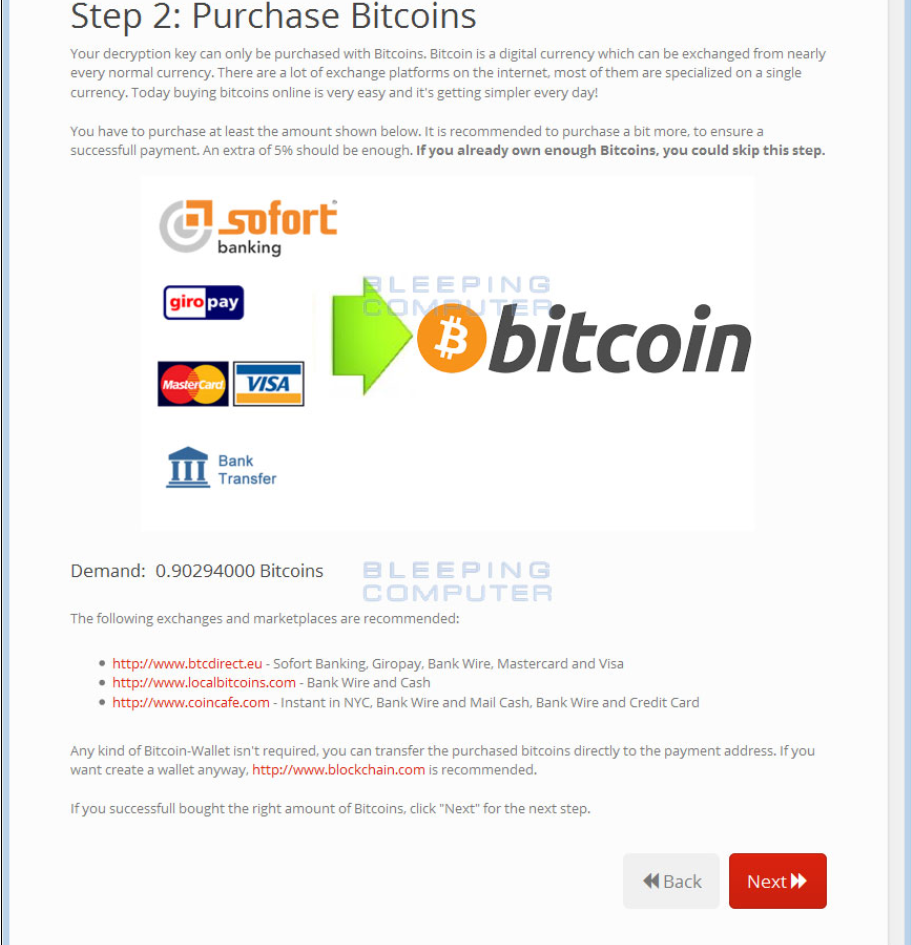

-암호해독 프로세스 2단계-

가상화폐인 비트코인으로 결제를 요구 합니다.

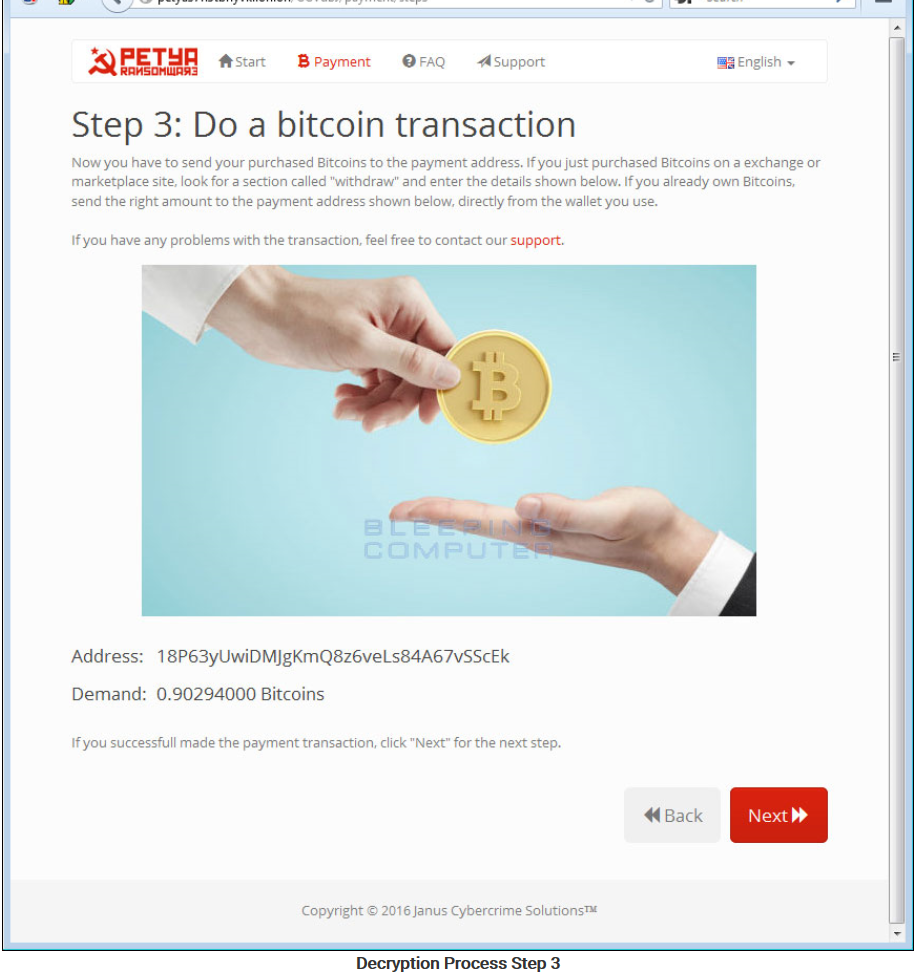

-암호해독 프로세스 3단계-

0.902 BTC(약 한화43만원정도) 결제후 비트 코인을 전송 합니다.

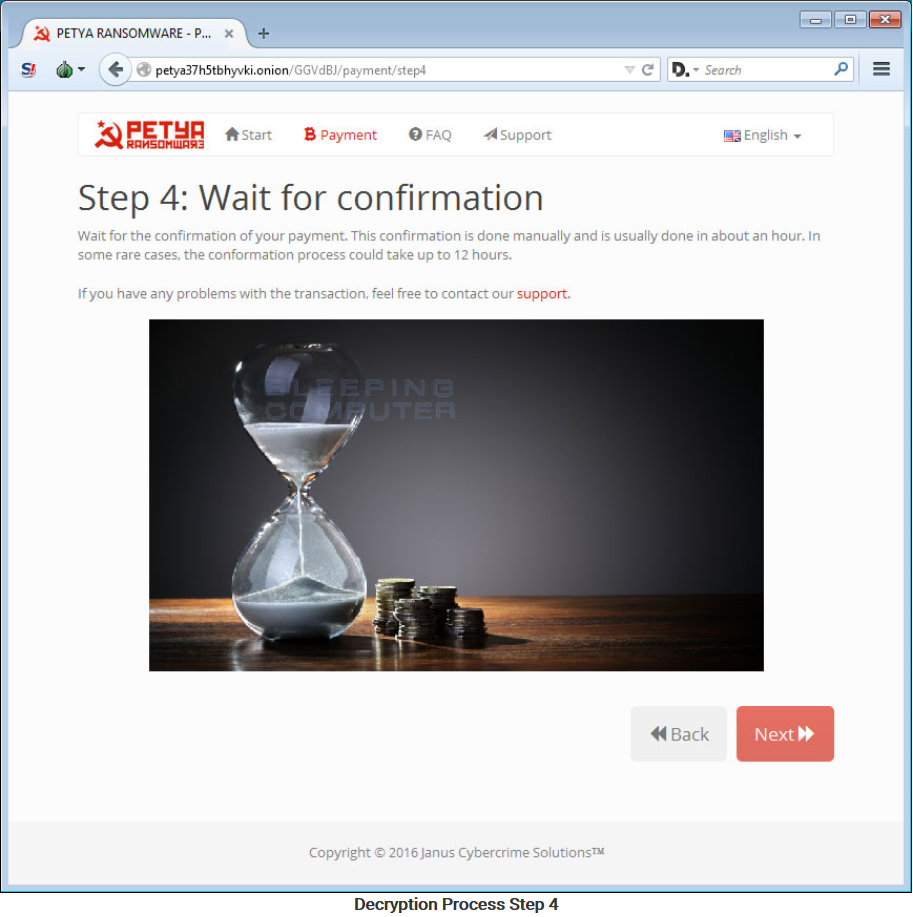

-암호해독 프로세스 4단계-

모든 결제가 끝난 후 피해 입은 PC의 잠금 화면에 입력해야 하는 암호가 들어 있는 페이지로 연결되며 암호 입력 후 재부팅이 끝나면 MBR복원을 하고 다시 부팅할 수 있습니다.

이처럼 Petya에 감염 후 무료로 드라이브의 암호를 해독할 수 있는 방법은 현재 구현되고 있지 않습니다. 따라서 현재로는 알지 못하는 이메일의 경우 해당 첨부파일은 실행을 하지 않는 것이 최선의 방책이라고 합니다. 현재는 드롭박스 링크가 첨부된 메일을 보낸다고 하지만 향우에는 기타 클라우드 서비스 링크도 비슷한 유형으로 전파가 되지 않을까 생각합니다. 모르는 이메일 및 클라우드 서비스의 첨부파일은 열어보지 말고 삭제를 권장하며 만약에 대비 중요한 파일은 외장하드나 이동식 메모리를 통해 백업을 미리 받아두는 습관을 가지는 것도 좋은 대비 책이라고 생각 합니다.